在数字化进程加速的今天,虚拟机技术已成为开发者、测试人员乃至普通用户实现多系统操作或隔离运行环境的重要工具。本文将系统化拆解虚拟机的核心优势、获取方式及安全实践,帮助不同需求的用户高效搭建稳定可靠的虚拟化平台。

一、虚拟机的核心价值与应用场景

跨平台兼容性让用户可在Windows主机运行Linux或macOS系统,无需购置额外硬件。对于软件开发者,多版本测试环境能避免兼容冲突;网络安全研究者则依赖沙箱隔离机制分析可疑程序。普通用户可通过虚拟机实现隐私浏览、临时文件处理等场景需求。

主流工具如VMware Workstation支持嵌套虚拟化技术,适合企业级复杂应用;Oracle VirtualBox凭借开源特性成为个人用户首选;Parallels Desktop则为macOS用户提供无缝融合模式,实现Windows应用直接调用。

二、安全下载与安装全流程

官方渠道验证

访问VMware(www.)或VirtualBox(www.)官网,注意核对域名证书有效性。企业用户建议通过商业授权页面获取完整功能版,避免第三方修改版本潜在风险。

校验文件完整性(以VirtualBox为例)

1. 下载完成后对比官网提供的SHA256校验码

2. Windows用户使用CertUtil命令:

CertUtil -hashfile VirtualBox-7.0.10-Win.exe SHA256

3. macOS系统执行终端命令:

shasum -a 256 VirtualBox-7.0.10-OSX.dmg

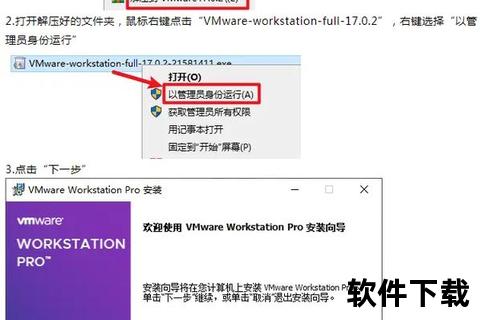

分步安装指南

1. 执行安装程序时启用“自定义安装”选项

2. 调整虚拟网络组件安装路径(建议保持默认)

3. 禁用非必要的设备驱动钩子(如USB 3.0支持)

4. 完成安装后立即检查更新补丁

三、系统配置安全强化策略

资源分配原则

网络防护配置

数据安全实践

1. 启用虚拟磁盘加密功能(AES-256标准)

2. 配置定时快照策略实现版本回滚

3. 禁用剪贴板共享与文件拖放功能

4. 虚拟机内安装轻量级入侵检测工具

四、典型用户场景效能分析

开发团队使用Docker容器虚拟化时,资源消耗降低40%但隔离性较弱;金融行业采用VMware ESXi构建私有云,实现业务系统物理隔离;个人用户通过QEMU/KVM方案在Linux平台获得接近原生性能。测试数据显示,SSD存储环境下Windows 11虚拟机启动时间可缩短至15秒内。

五、虚拟化技术演进方向

硬件辅助虚拟化(如Intel VT-x)的普及使性能损耗控制在7%以内,未来将深度融合AI资源调度算法。Gartner预测,到2026年60%的企业负载将运行在虚拟化环境,其中边缘计算场景增长达300%。安全领域正研发基于TPM芯片的启动验证模块,防范固件级攻击。

在实施虚拟化方案时,建议根据工作负载特性选择工具:时间敏感型任务优先考虑KVM或Hyper-V,需要图形加速的设计工作选择VMware,临时测试环境使用VirtualBox更为轻便。定期审查虚拟机生命周期,停用闲置实例可降低30%的安全风险。